病毒名称:.CHAK .TRUE .SHUNK .GOTHAM .GRANNY .RESERVE .LIN .YAYA .SEXY .BUNNY .FREEMAN .DREAM后缀勒索病毒

病毒类型:勒索病毒 (黑客勒索的不是法币,而是一种叫bitcoin的匿名货币<比特币>)

作恶手法:AES或 RSA算法批量加密上百种后缀文件类型或者应用程序,并且把原来的文件名为XX.mdf.RESERVE 或者 WL.doc.RESERVE或者XX.wallet 或者XX.CHAK .TRUE .SHUNK .GOTHAM .GRANNY .RESERVE .LIN .YAYA .SEXY .BUNNY .FREEMAN等等后缀

危险等级:★★★★★ (最高级别)

入侵手段:远程控制协议漏洞(RDP弱口令),远程密码泄露。

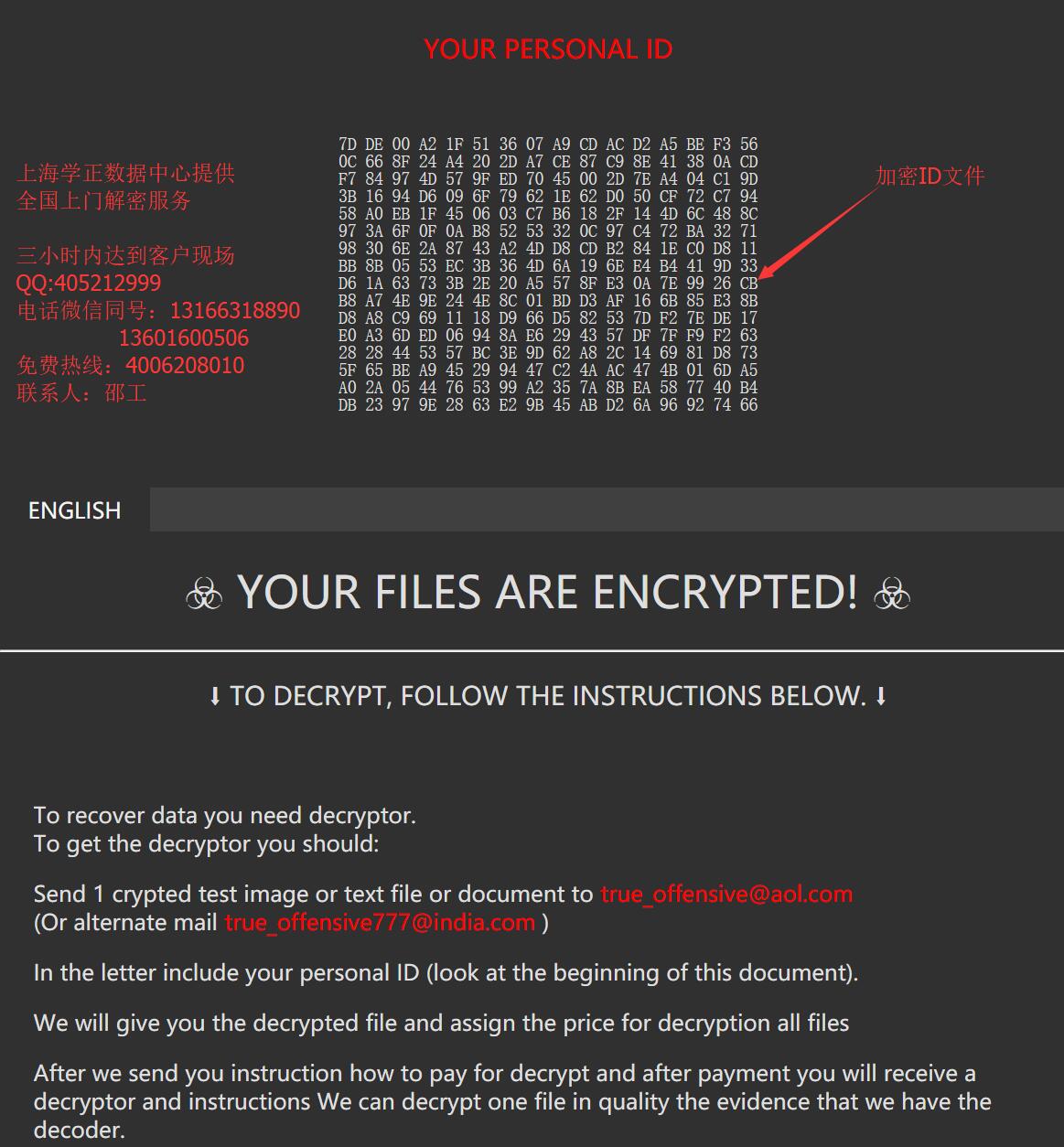

病毒特征:黑客留下了他们的联系方式在所有的被加密文件上,比如reserve_player@aol.fr 或者reserve_player11@india.com 或者payday@cock.li 或者fuck4u@cock.li或者mr_chack@aol.com或者mr_chack33@india.com,sexy_chief@aol.com,lin_chao1@aol.com,true_offensive@aol.com,freeman.dor@aol.com,smarty_bunny@aol.com

如何预防:大家自己对症下药,先上防御杀毒,把历年所有未打齐的安全补丁打上(如果有条件还是上windows server 2016),修改远程控制账户密码,做好密码的管理工作,异地备份数据,异地备份数据,异地备份数据!!!

其中.reserve后缀勒索病毒,会留下一个how_to_back_files.html 文件,文件内容如下:

遭遇勒索病毒,千万不要惊慌,第一步:切断网络 第二步:安装360或其他杀毒软件进行杀毒操作,防止病毒原体残留,感染其他介质 第三步:先把已加密的重要文件,备份至移动硬盘!!!

很多的人都喜欢用恢复软件尝试文件,其实这样做是徒劳的,不仅无法恢复,反而会损坏文件本身。最佳方案是根据我上面所说的来做,以及寻找专业数据恢复公司,才是最佳方案。

本人从事大数据分析及软件开发,针对勒索病毒我可提供解决方案:

1.数据恢复:Mysql Oracle SqlServer 等等数据库专业恢复,我们有国内顶尖DBA服务。

2.数据解密:数据可100%恢复正常。

详情请看图片的connet方式

可发样本至QQ邮箱:405212999@qq.com,进行解密验证或技术交流